Un control de accesos funciona utilizando una variedad de tecnologías para autorizar o denegar el acceso a personas o vehículos a ciertas áreas. Cuando se trata de detectar intrusos, estos sistemas suelen emplear una combinación de métodos para identificar actividades sospechosas o no autorizadas.

Es importante el control de las entradas y salidas del personal autorizado especialmente en las comunidades de propietarios.

La integración de tecnologías y una respuesta rápida son cruciales para evitar okupaciones o intrusión en las comunidades de vecinos.

¿Cómo funcionan generalmente estos controles?

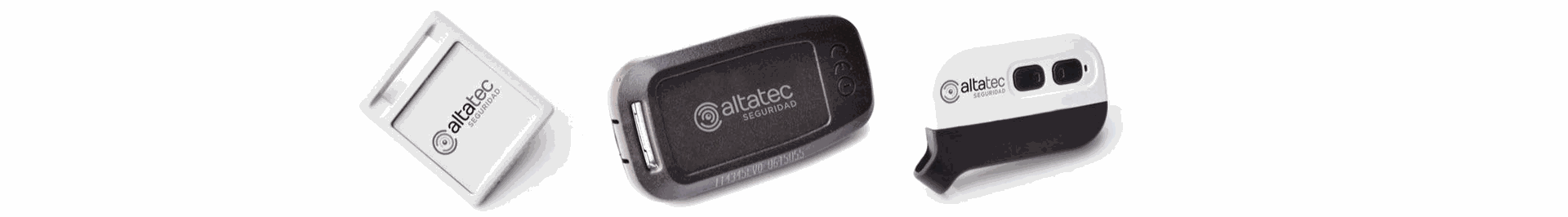

Identificación de credenciales: Los controles de acceso suelen requerir credenciales válidas para permitir el ingreso, como tarjetas de proximidad, códigos PIN, tarjetas inteligentes o biometría (huellas dactilares, reconocimiento facial, etc.). Si alguien intenta acceder sin credenciales válidas, el sistema puede detectar este intento como una actividad sospechosa.

Registro de eventos: Estos sistemas registran eventos de acceso, lo que significa que cada vez que alguien utiliza una credencial válida para entrar o salir de una zona controlada, se registra esta actividad. Si se detecta una entrada no autorizada o un intento de acceso no válido, el sistema registrará este evento como un posible intruso.

Sensores de movimiento: Algunos controles de acceso pueden estar equipados con sensores de movimiento que detectan movimientos no autorizados en áreas restringidas. Si se detecta movimiento cuando no se espera, el sistema puede generar una alerta para notificar a los encargados de seguridad.

Vigilancia por video: Los sistemas de control de acceso pueden estar integrados con sistemas de videovigilancia. Las cámaras pueden monitorear constantemente las áreas controladas y registrar cualquier actividad sospechosa o intrusión. La inteligencia artificial también puede ser utilizada para analizar el comportamiento de las personas y detectar actividades anómalas.

Integración con sistemas de alarma: Algunos controles de acceso están conectados a sistemas de alarma que se activan cuando se detecta una intrusión. Esto puede incluir alarmas audibles, notificaciones a los servicios de seguridad o envío de alertas a dispositivos móviles.

En resumen, un control de accesos para detectar intrusos utiliza una combinación de tecnologías como identificación de credenciales, registro de eventos, sensores de movimiento, vigilancia por video y sistemas de alarma para identificar y responder a actividades no autorizadas en áreas restringidas.

La efectividad del sistema depende de la integración de estas tecnologías y de la respuesta rápida y adecuada por parte del personal de seguridad.